JUALAN JASA, BARANG BARU DAN BEKAS

LOKASI CIKARANG SELATAN, BEKASI

Saturday, September 21, 2019

Monday, February 9, 2015

JUAL TANAH KAVLING DI CIKARANG SELATAN KEL. JAYASAMPURNA

Monday, January 21, 2013

iPanel Indonesia Dapatkan Rupiahnya

ANDA AKAN MENDAPATKAN RUPIAH DI SETIAP POINTNYA. SERUUU KAN...!!!

iPanel mematuhi aturan dan peraturan dalam industri survey dan ketat dengan diri sendiri. Kami secara aktif berpartisipasi dalam semua jenis konferensi biasanya diselenggarakan oleh CMRA, ESOMAR, CASRo dan JMRA

Thursday, July 26, 2012

Setting IPX di DOS pada Virtual PC

ftp://ftp.symantec.com/public/english_us_canada/products/ghost/layers/IPXODI.ZIP

Novc_300.zip from http://developer.intel.com/design/network/drivers/novc_300.htm

Once you have downloaded these files - you will need to unpack them all into a single directory on your DOS virtual machine. You can then load the IPX network stack by running the following commands:

LSL

DC21X4

IPXODI

These commands need to be loaded in that exact order. Once you have two virtual machines on the same network - you can confirm that IPX networking is working by downloading 'IPXCopy' (ftp://ftp.simtel.net/pub/simtelnet/msdos/lan/ipxcpy27.zip) and using it to copy a test file from one virtual machine to the other.

N.B. The two virtual machines can be on the same host computer, or on separate host computers.

If you want - you can unload the IPX stack by running:

IPXODI /U

DC21X4 /U

LSL /U

In exactly that order. The nice thing about this is - if you have one program that you need IPX networking for - you can write a batch file that loads the IPX stack, runs the program, and then unloads the IPX stack automatically when you are done.

Monday, July 16, 2012

Cara Cepat Update PageRank

Cara Cepat Update PageRank

2. SEOTutorial

3. Dofollow

4. Belajar Ilmu Komputer

5. Smadav Terbaru

6. Yahoo

7. Health Information

8. Seo Indonesia

9. Blog Dofollow

Tapi ingat, sebelum kalian meletakkan link diatas, kalian harus menghapus peserta nomor 1 dari daftar. Sehingga semua peserta naik 1 level. Yang tadi nomor 2 jadi nomor 1, nomor 3 jadi 2, dst. Kemudian masukkan link kalian sendiri di bagian paling bawah (nomor 10).

Jika tiap peserta mampu mengajak 5 orang saja, maka jumlah backlink yang akan didapat adalah

Ketika posisi kalian 10, jumlah backlink = 1

Posisi 9, jml backlink = 5

Posisi 8, jml backlink = 25

Posisi 7, jml backlink = 125

Posisi 6, jml backlink = 625

Posisi 5, jml backlink = 3,125

Posisi 4, jml backlink = 15,625

Posisi 3, jml backlink = 78,125

Posisi 2, jml backlink = 390,625

Posisi 1, jml backlink = 1,953,125

Saturday, July 7, 2012

Service AC Lippo Cikarang Megaregency Taman Sentosa Villa Mutiara dan Sekitarnya

Kami Jasa Service, Repair dan Maintenance Air conditioning ( AC).

Jasa Service Kami Adalah:

-Pemeriksaan Kerusakan

-Pembersihan Mesin AC

-Pemberian Freon (Jika Dibutuhkan)

Kami memberikan pelayanan terbaik.

Cara pembayaran kami adalah di tempat dan tidak perlu memakai transfer

Anda Telp Kami, kami langsung berangkat menuju lokasi anda!

informasi selengkapnya :

Tuesday, April 10, 2012

10 TIPS BERBELANJA ONLINE

Tips ini harus dilakukan kalau Anda berbelanja seperti pakaian online di situs web yang Anda sendiri kurang familiar. Periksa nomor telepon si penjual dan hubungi.

Kalau tidak meyakinkan, kunjungi mesin pencari Google atau Yahoo kemudian masukkan nama situs web itu. Carilah ulasan dari konsumen mereka. Kalau ada yang tidak beres, sudahlah, tinggalkan saja situs web itu.

2. Baca baik-baik kebijakan situs web terhadap data pribadi Anda

Jangan sampai di kebijakan itu ada poin yang menyebutkan kalau pengelola situs web boleh memberikan data pribadi ke pihak lain.

Baca juga kebijakan pengembalian barang. Karena barang yang dibeli tidak bisa dilihat secara fisik, harus ada garansi kalau barang yang dikirim cacat, Anda boleh mengirim barang cacat itu kembali dan tentu saja diganti dengan barang baru atau uang Anda kembali.

Periksa juga siapa yang membayar pengembalian barang itu.

3. Periksa paket barang dengan membaca deskripsi produk baik-baik.

Curigailah pada barang bermerek yang dijual dengan potongan harga yang sangat besar.

4. Jangan mudah tergoda barang murah

Jangan buru-buru jatuh cinta pada tawaran barang dengan harga murah yang datang dari e-mail, apalagi meminta ID dan password tanpa izin dari pemilik e-mail. Itu biasanya kerjaan spammer.

Tapi hati-hati, spammer bisa juga merayu. Ia mengirim e-mail yang seolah-olah datang dari perusahaan baik-baik. Sebaiknya, kunjungi situs web perusahaan baik-baik itu dan langsung belanja darisana. Jangan via e-mail atau jendela pop-up.

5. Cari tanda kalau situs web itu aman

Tanda itu biasanya berupa gambar gembok di baris status (status bar) browser. Sebelum memasukkan informasi pribadi, periksa tanda itu ada.

Ketika Anda diminta untuk memasukkan informasi pendaftaran nomor kartu kredit, lihat alamat situs web. Harusnya alamat situs web berubah dari http ke 'shttp' atau 'https'. Artinya informasi pembayaran itu dienkripsi, lebih amanlah pokoknya.

6. Amankan PC Anda

Minimal PC Anda harus punya antivirus. Lebih baik lagi kalau punya anti spyware dan firewall. Ingat, peranti lunak keamanan itu harus di-update secara teratur agar PC terlindung dari ancaman terbaru. Baiknya, atur saja proses update secara otomatis.

7. Pertimbangkanlah cara pembayaran

Pembayaran biasanya dilakukan dengan kartu kredit. Dengan kartu kredit, Anda punya bukti kuat kalau Anda sudah melakukan transaksi kalau barang tidak diantar atau tidak sesuai pesanan.

Tapi, karena banyaknya pencurian nomor kartu kredit, pembayaran dengan menggunakan sistem seperti PayPal, Transfer Kirim, atau COD boleh dipertimbangkan.

8. Periksa harga total.

Harga barang, plus ongkos bungkus, plus ongkos kirim, mudah-mudahan ada diskonnya. Bandingkan harga total dari suatu situs web dengan situs web lain.

9. Simpan bukti transaksi

Termasuk deskripsi produk dan harga, kuitansi digital, dan juga salinan e-mail antara Anda dengan penjual.

10. Matikan PC Anda setelah transaksi

Kalau PC dinyalakan terus, bisa saja sudah ada garong yang sudah menanamkan malware, mengambil alih kendali PC dan melakukan transaksi.

Friday, March 30, 2012

Membangun server VPN dengan Windows 7

Monday, February 20, 2012

Cara Membuat System Image di Windows 7

Sekarang, kita lanjutkan dengan membuat system image file di Windows 7

Kli Start, pilih Getting Started dan klik Back up your files.

Klik Create a system image pada jendela yang keluar.

Tentukan dimana anda ingin menyimpan image file. Anda bisa memilih hardisk drive, mem-burning-nya ke sebuah kepingan DVD atau menyimpannya di drive yang di share jaringan (bila ada).

Pada layar, akan keluar konfirmasi yang menandakan berapa besar image file yang akan dibuat oleh system. Klik tombol Start Backup untuk memulai membuat system image.

Setelah itu, anda akan mendapatkan system sedang membuat sebuah image file dari hardisk anda.

Setelah proses selesai, anda diberi pilihan apakah ingin membuat sebuah CD repair disk atau tidak. CD ini berguna sebagai tool penunjang saat system anda error dan ingin melakukan restore menggunakan image file yang anda buat. Pilih Yes untuk membuat CD repair disk.

Masukkan sebuah CD kosong dan klik Create disc untuk membuat CD repair disk.

Klik Create disc untuk memulai membuat CD repair disk. Tunggu beberapa saat sampai proses selesai.

Sekarang, anda punya file system image backup dan sebuah CD repair disk yang dapat digunakan saat komputer anda mengalami trouble. Proses pembuatan system image akan membuat sebuah folder baru bernama “WindowsImageBackup” di mana anda memilih lokasi penyimpanan file system image.

Cara Membuat CD Repair Windows 7

Salah satu solusi persiapan yang dapat anda lakukan untuk mengantisipasi kerusakan tersebut adalah dengan cara membuat sebuah CD repair Windows 7 yang dapat digunakan untuk booting saat operating system mengalami masalah. Windows 7 punya sebuah fitur yang dapat digunakan untuk membuat sebuah CD repair dengan langkah yang mudah.

Langkah kerjanya adalah sebagai berikut :

- Klik Start, kemudian ketik system repair disc klik Create a System Repair Disc.

- Akan keluar window Create a System Repair Disc. Pilih media disc yang akan dipakai.

- Masukkan sebuah kepingan CD kosong ke dalam DVD/CD RW dan lanjutkan dengan klik tombol Create disc.

- Setelah selesai, keluarkan kepingan CD yang telah anda buat dari DVD/CD RW

Lalu, bagaimana menggunakan repair disc yang telah dibuat?

- Booting komputer atau notebook anda menggunakan kepingan CD yang telah anda buat. Pilih Windows Setup [EMS Enabled] untuk masuk ke dalam menu system repair.

- Setelah proses booting selesai, anda bisa mengakses tool System Recovery Options dan mengembalikan Image System file yang telah anda buat sebelumnya. (Baca artikel kami sebelumnya tentang Bagaimana Cara Membuat System Image di Windows 7).

- Sekarang anda dapat memilih jenis recovery yang akan dijalankan untuk memulihkan sistem operasi Windows 7 pada notebook atau PC sesuai dengan kondisi kerusakan system yang anda hadapi. Jika ingin menggunakan image system yang telah dibuat, klik System Image Recovery dan ikuti langkah-langkah beriutnya ssuai dengan petunjuk yang disediakan.

Friday, March 4, 2011

Your system is running with too little virtual memory

First you need to determine which application is causing the problem.

Hit Control-Alt-Delete to bring up Task Manager (on certain XP Professional configurations you'll need to click the Task Manager button after hitting Control-Alt-Delete). You can also access Task Manager by holding down Control and Shift and pressing Escape.

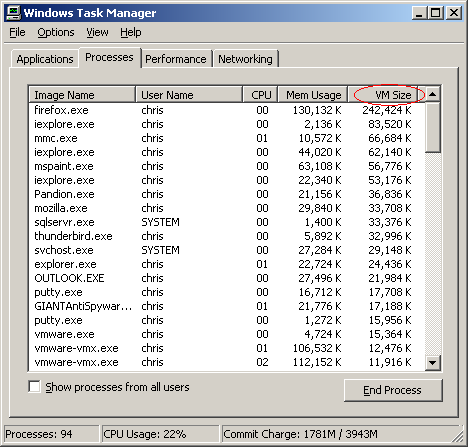

Go to the Processes tab in Task Manager. Here you will see a list of all the processes (applications or parts thereof) that are running on your system. You will see the memory usage here, but in my experience this very rarely has anything to do with problems running low on virtual memory.

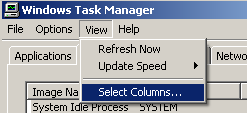

Click View, Select Columns.

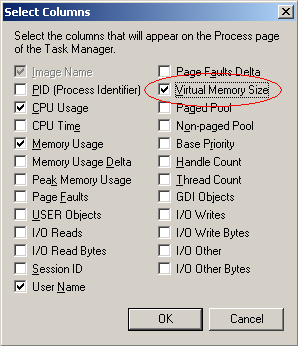

Check the Virtual Memory Size box, as circled in the screen shot below and click OK.

Once you determine which process is using more virtual memory than it should, you need to determine what the process is. Some are pretty obvious, like winword.exe is Microsoft Word, iexplore.exe is Internet Explorer, and so on. Others aren't so obvious. The best way to determine the source of a specific process is to use a search engine to search for the Image Name as shown in Task Manager.

Resolution

Now that you know which application is causing the problem, let's resolve it.

One common thing to try is to uninstall and reinstall the offending application if possible. Searching the Internet, and checking the support site of the software vendor would be the next two steps I would try. Without knowing which application is at fault, it's difficult to recommend a specific solution.

Friday, February 25, 2011

WINDOWS VISTA BLACK SCREEN WITH CURSOR

Saturday, February 19, 2011

MENGUNCI KOMPUTER DENGAN FLASHDISK

- Download dan ID USB Lock Key versi Portable

- Ekstrak file ID USB Lock Key versi Portable hasil download dengan Win Rar.

- Masukkan FlashDisk yang akan dijadikan sebagai Kunci komputer anda.

- Pada folder hasil extrak, klik 2 kali file “ID USB Lock Key”.

- Akan muncul tampilan ID USB Lock Key versi Portable dengan warna oranye.

- Untuk membuat data pengunci pada flash disk anda, klik pada menu “Generate Key“.

- Setelah berhasil, maka akan tampil jendela dengan pesan “The key generated sucesfully”, kemudian klik OK.

- Untuk mengaktifkan ID USB Lock Key versi Portable ini, klik menu “Launch systray”.

- Untuk mengunci komputer anda, Lepas terlebih dahulu Flash Disk yang anda gunakan sebagai pengunci.

- Kemudian pada systry anda ( pada taskbar anda akan mucul icon port USB dari ID USB Lock Key ) Klik kanan dan Pilih menu Lock The Komputer. ( anda juga dapat melakukan penguncian dengan menekan Ctrl + Alt + L )

- Selanjutnya layar komputer anda akan blank dan terdapat peringatan “Please insert the USB Drive containing your generated key ID USB LOCK KEY”

- Untuk membuka penguncian tersebut, masukkan kembali FlashDisk ( yang anda gunakan sebagai kunci ).

Wednesday, February 16, 2011

SERVICE KOMPUTER DI CIKARANG

Tuesday, February 15, 2011

MORNING SEX

Bagi Anda yang sibuk bekerja, bunyi alarm terdengar mengganggu. Jadi, mengapa tidak mengubah gangguan tersebut menjadi peluang erotis dengan ber-morning sex?

Lagipula, para ilmuwan mengatakan bahwa orang yang memulai hari mereka dengan melakukan hubungan seks merasa lebih sehat dan bahagia daripada mereka yang tidak melakukannya.

“Berhubungan seks di pagi hari akan membebaskan oksitosin, zat kimia yang membuat pasangan merasa saling cinta dan terikat sepanjang hari,” kata Debby Herbenick Ph.D., penulis Because It Feels Good.

Bercinta di pagi hari membuat Anda lebih kuat dan lebih cantik, memperkuat sistem kekebalan tubuh untuk aktivitas sepanjang hari dengan meningkatkan tingkat IgA, yakni sebuah antibodi yang melindungi tubuh dari infeksi. Dan, orgasme sebagai klimaks pelepasan zat kimia yang meningkatkan kadar estrogen, sehingga memperbaiki warna serta tekstur kulit dan rambut Anda.

Ingin ‘morning sex’ lebih maksimal? Simak tip dari Woman’s Health berikut.

Berikan wake-up call seksi

Set alarm Anda dalam bunyi yang pelan, dan segera setelah Anda bangun, cobalah trik ini: Jika pasangan berbaring telentang, letakkan tangan Anda di atas paha dengan ibu jari menunjuk ke arah alat kelaminnya, seperti disarankan akupunturis Arvidson Alexis. Pindahkan ibu jari Anda dalam lambat dengan gerakan melingkar berdiameter sekira lima centimeter.

Menurut ajaran-ajaran kuno dari akupunktur, menggosok daerah ini berkulit tipis akan mengalirkan darah langsung ke alat kelaminnya.

Mengambil keuntungan dari alam

Tubuh pria didesain untuk menginginkan seks pada dini hingga pagi hari. Sebab, saat itulah testosteronnya meningkat.

“Saat tidur, testosteronnya yang menumpuk akan ia gunakan untuk keesokan hari. Jadi, jangan biarkan ia tidur kembali,” kata Gabrielle Lichterman, penulis Days 28.

Tingkatkan nafsu

Begitu Anda bangun, peluk pasangan dari arah belakang. Karena dia belum mandi, Anda akan merasa lebih terangsang oleh aroma alami tubuhnya. Menurut para ilmuwan di University of Pennsylvania , bau ketiak pria terbukti meningkatkan libido. Sungguh, Anda tidak dapat membuat barang-barang ini!

Aksi menyendok

Cobalah bercinta dalam posisi yang memerlukan sedikit atau tidak ada upaya, yakni spooning (seperti sendok). “Saat wajah Anda tak berada di depan pasangan, kaki Anda berdua akan saling terikat, dan membimbingnya memasuki Anda,” kata terapis seks dan pernikahan Jane Greer Ph.D.

“Tangannya akan bebas untuk menjelajah semua hot spot Anda, dan dia bisa berbisik di telinga Anda,” imbuhnya.

Quickie sex

“Pagi hari adalah waktu yang sempurna untuk menikmati seks kilat, karena Anda mungkin akan terburu-buru, dan adrenalin jantung berdebar-seks spontan akan mengintensifkan seluruh pengalaman,” kata Greer.

Meski kilat, foreplay tetap harus dilakukan. Foreplay—dipublikasikan dalam Journal of Sexual Medicine—bisa maksimal jika Anda bisa mengabaikan gangguan luar, misalnya televisi, laptop, dan sebagainya. Wanita bisa mulai terangsang dalam 30 detik saja.(Okezone.com)

Friday, September 24, 2010

WINDOWS XP RESTART

Windows XP yang sering restart sendiri kadangkala disebabkan oleh virus yang menyerang system. Tetapi bisa juga disebabkan oleh hilang/rusaknya file kernel32.dll yaitu ditandai dengan windows langsung restart saat baru muncul logo windows berlatar belakang hitam sebelum masuk jendela welcome screen layar biru.

Masalah yang sama juga terjadi saat masuk ke safemode yang selalu restart dan gagal booting ke windows sehingga anda tidak bisa masuk ke dalam windows.Anda dapat mengembalikan file kernel32.dll yang hilang/rusak dengan menggunakan CD Windows XP,jalankan cara dibawah ini:

Masukan CD Windows XP kedalam drive CdRoom anda.

Restart komputer dan booting dari CD Windows XP dengan memilih urutan boot prioritas pertama pada CdRoom.

Setelah masuk ke layar instalasi,tekan tombol [R] untuk menuju mode Recovery console.

Pilih lokasi instalasi Windows XP anda dan masukan password administrator.

Setelah muncul command prompt ketik:

cd system32 lalu

ren kernel32.dll kernel32.old lalu enter.

expand D:\i386\kernel32.dl_ tekan enter lagi.

exit

Huruf D: dapat disesuaikan dengan drive cdroom anda.selamat mencoba.

Friday, July 30, 2010

WINDOWS TIDAK BISA SHARING ATAU REMOTE

Ternyata di services windows Computer Browsernya tidak active, lalu saya aktifkan di control panel --> administrative tools --> services dan start computer browser.

Tapi tidak lama kemudian, computer browser mati sendiri.

Nah cara ngebetulinnya... Update az OS windowsnya selesai dah masalah.

Saturday, March 13, 2010

ALASAN KENAPA ORANG GAGAL DAPAT DUIT SECARA ONLINE

I wish making money was easy and fast. Unfortunately, it is not. It takes time and effort to make money. Most beginners do not get this simple point. They buy an ebook for $9.99 and expect to make $1000 a month after 1 month and get frustrated when that does not happen. I have been working on my blog for more than 2 months now. I expect at least 2 more months before I see a few dollars in my Adsense account from the blog.

2. Too much reading, too little action

Knowledge is good but only knowledge is useless. A large number of bloggers spend 90% of their time reading MMO blogs and SEO blogs. No wonder that their own blogs suck. (A word of caution: Most MMO bloggers are great marketers. There is a high risk that you will get addicted to these blogs without realizing that you are not able to spend time on your own blog). The rule of thumb that I have been using to promote my blog is to spend one day in a week reading SEO blogs to get some new marketing ideas and then spend the rest of the week practicing the idea that I have selected.

3. Never move out of the comfort zone

A successful blog requires good content, smart marketing, and effective monetization. Most of us have a natural inclination for one of these skills. The successful ones take the effort and pain to work on things that they are not naturally good at but is required for success. While people who concentrate on only one of the aspects perform way below their potential. I am aware that many of you firmly believe that content is king, so here is an article from seomoz that you must read Great Content Equals Great Rankings, Right? Wrong. That explains my attempts at writing all these guest posts and ezine articles to market my blog. I am not comfortable with marketing but I recognize that it is necessary for the success of my blog.

4. Lack of faith in the idea to start with

I am yet to come across a business that moved exactly as planned. There will be some unforeseen problems. In my case Google did not index my site till 3 weeks even after I had obtained some solid links. I persevere because I know for certain that it is only a matter of time before my blog starts ranking for the chosen keywords. What would have been my reaction if I started the blog after reading how to get your site indexed in less than 24 hours? The point is if you are trying to make money online while you are not sure if it is possible to make money online, you are going to fail.

5. Lack of focus

It is tempting to start working on five different projects at the same time. At least one of them has to work. That is the sureshot way to make sure that all of them will fail because you are not putting in enough effort in any one of them. I work on multiple projects but never simultaneously. I will take up one project, get it to a logical point and then start working on another project while the first one ages.

Tuesday, December 1, 2009

Hemat Energy

Hemat Energy

Konsumsi Daya Komputer

Dari sisi daya yang terpakai untuk ukuran saat ini, diperkirakan lebih dari 30 milliar kilowatt-hour (kwh) energi listrik yang terbuang percuma akibat dari pengguna komputer yang tidak menon aktifkan komputernya ketika sedang tidak digunakan.

Sebuah unit PC kelas menengah rata-rata memerlukan daya hingga 200 watt tiap jamnya. Lalu, ditambah penggunaan monitor jenis CRT, kebutuhan listrik bertambah hingga 80 watt (berbeda bila monitor jenis LCD TFT yang memerlukan listrik jauh lebih rendah).

Perlu diperhatikan, meskipun PC yang anda gunakan sudah disetting screen saver, pada sebuah komputer yang menggunakan monitor CRT akan tetap mengkonsumsi daya 280 watt setiap jamnya.

Berikut adalah cara pandang umum dalam hal penggunaan komputer agar ramah linkungan dan hemat energi. Memang list ini tidak terpaku kepada penggunaan komputer satu kelas tertentu :

- Mengaktifkan fasilitas power management dari CPU dan semua perpheral, sehingga ketika sedang tidak dipakai (idle) ia menyesuaikan konfiguurasi internal secara otomatis agar sesedikit mungkin menyerap daya listrik

- Menggunakan komputer berdasarkan keperluan saja dan mematikan ketika sedang tidak digunakan

- Menggunakan monitor LCD dibandingkan monitor CRT

- Menggunakan NoteBook dibandingkan komputer desktop jika memungkinkan

- Meminimalisasi penggunaan kertas dan daur ulang limbah kertas sebagaimana mestinya

- Jika memungkinkan implementasikan sumber energi alternatif.

FREQUNTLY ASKED QUESTION ?

- Apakah benar mematikan dan menghidupkan komputer secara langsung dapat merusaknya ?

Dalam kondisi normal, hal ini tidak benar adanya. Hanya saja, untuk komputer model saat ini seperti PC yang berbasiskan intel atau mac, pengguna diharuskan melakukan shutdown secara benar sesuai dengan yang ada di Operating System.

Untuk komputer dengan operating system windows, klik StartMenu lalu pilih ShutDown (beberapa keyboard sudah menyediakan tombol shutdown ini)

- Adakah alternatif lain untuk switch on/off komputer ?

Jika komputer yang digunakan disandingkan monitor yang sudah compliant akan Energy Star, dianjurkan untuk mensetting monitor dalam mode “low-power stand-bay”. Biasanya pengguna diharuskan menspesifikasikan lama waktu sebelum komputer akan men-switch ke mode low-power stanby secara otomatis, ketika tidak ada respon dari pengguna (idle). Dengan ini akan mengurangi konsumsi daya monitor hingga 80 % lebih kecil.

- Apakah harus menonaktifkan komputer bila pengguna sedang meninggalkannya ?

Bila pengguna akan meninggalkan komputer dalam waktu yang lama (misalnya semalaman atau lebih lama lagi), komputer diharuskan untuk dimatikan.

Write by TCE.

Tuesday, November 24, 2009

APA ITU MALWARE ? VIRUSKAH ?

‘Malware” adalah program komputer yang diciptakan dengan maksud dan tujuan utama mencari kelemahan software. Umumnya Malware diciptakan untuk membobol atau merusak suatu software atau operating sistem.

Contoh dari malware adalah Virus, Worm, Wabbit, Keylogger, Browser Hijacker, Trojan Horse, Spyware, Backdoor, Dialer, Exploit dan rootkit .

Virus

Inilah istilah yang sering dipakai untuk seluruh jenis perangkat lunak yang mengganggu computer. Bisa jadi karena inilah tipe malware pertama yang muncul.

Virus bisa bersarang di banyak tipe file. Tapi boleh dibilang, target utama virus adalah file yang bisa dijalankan seperti EXE, COM dan VBS, yang menjadi bagian dari suatu perangkat lunak. Boot sector juga sering dijadikan sasaran virus untuk bersarang. Beberapa file dokumen juga bisa dijadikan sarang oleh virus.

Penyebaran ke komputer lain dilakukan dengan bantuan pengguna komputer. Saat file yang terinfeksi dijalankan di komputer lain, kemungkinan besar komputer lain itu akan terinfeksi pula. Virus mencari file lain yang bisa diserangnya dan kemudian bersarang di sana.

Bisa juga virus menyebar melalui jaringan peer-to-peer yang sudah tak asing digunakan orang untuk berbagi file.

Worm

Worm alias cacing, begitu sebutannya. Kalau virus bersarang pada suatu program atau dokumen, cacing-cacing ini tidak demikan. Cacing adalah sebuah program yang berdiri sendiri dan tidak membutuhkan sarang untuk menyebarkan diri.

Hebatnya lagi, cacing bisa saja tidak memerlukan bantuan orang untuk penyebarannya. Melalui jaringan, cacing bisa “bertelur” di komputer-komputer yang terhubung dalam suatu kerapuhan (vulnerability) dari suatu sistem, biasanya sistem operasi.

Setelah masuk ke dalam suatu komputer, worm memodifikasi beberapa pengaturan di sistem operasi agar tetap hidup. Minimal, ia memasukkan diri dalam proses boot suatu komputer. Lainnya, mungkin mematikan akses ke situs antivirus, menonaktifkan fitur keamanan di sistem dan tindakan lain.

Wabbit

Istilah ini mungkin asing, tapi memang ada malware tipe ini. Seperti worm, wabbit tidak membutuhkan suatu program dan dokumen untuk bersarang.

Tetapi berbeda dengan worm yang menyebarkan diri ke komputer lain menggunakan jaringan, wabbit menggandakan diri secara terus-menerus didalam sebuah komputer lokal dan hasil penggandaan itu akan menggerogoti sistem.

Kinerja komputer akan melambat karena wabbit memakan sumber data yang lumayan banyak. Selain memperlambat kinerja komputer karena penggunaan sumber daya itu, wabbit bisa deprogram untuk memiliki efek samping yang efeknya mirip dengan malware lain. Kombinasi-kombinasi malware seperti inilah yang bisa sangat berbahaya.

Keylogger

Hati-hati kalau berinternet di warnet. Bisa saja pada komputer di warnet itu diinstall suatu perangkat lunak yang dikenal dengan istilah keylogger yang mencatat semua tekanan tombol keyboard.

Catatan yang disimpan dalam suatu file yang bisa dilihat kemudian itu lengkap. Di dalamnya bisa terdapat informasi seperti aplikasi tempat penekanan tombol dilakukan dan waktu penekanan. Dengan cara ini, seseorang bisa mengetahui username, password dan berbagai informasi lain yang dimasukkan dengan cara pengetikan.

Pada tingkat yang lebih canggih, keylogger mengirimkan log yang biasanya berupa file teks itu ke seseorang. Tentu saja itu dilakukan tanpa sepengetahuan si korban. Pada tingkat ini pula keylogger bisa mengaktifkan diri ketika pengguna komputer melakukan tindakan tertentu.

Misalnya begini. Ketika pengguna komputer membuka situs e-banking, keylogger aktif dan mencatat semua tekanan pada keylogger aktif dan mencatat semua tekanan pada keyboard aktif dan mencatat semua tekanan pada keyboard di situs itu dengan harapan nomor PIN dapat dicatat.

Keylogger ini cukup berbahaya karena secanggih apa pun enkripsi yang diterapkan oleh suatu website, password tetap dapat diambil. Pasalnya, password itu diambil sebelum sempat dienkripsi oleh system. Jelas dong. Keylogger merekam sesaat setelah password diketikkan dan belum diproses oleh system.

Browser Hijacker

Browser hijacker mengarahkan browser yang seharusnya menampilkan situs yang sesuai dengan alamat yang dimasukkan ke situs lain.

Itu contoh paling parah dari gangguan yang disebabkan oleh browser hijacker. Contoh lain yang bisa dilakukan oleh pembajak ini adalah menambahkan bookmark, mengganti home page, serta mengubah pengaturan browser.

Bicara mengenai browser di sini boleh yakin 100% browser yang dibicarakan adalah internet explorer. Selain karena internet explorer adalah buatan Microsoft, raksasa penghasil perangkat lunak yang produknya sering dijadikan sasaran serangan cracker, internet explorer adalah browser yang paling banyak digunakan orang berinternet. Tak heran, internet explorer telah menyatu dengan Windows, sistem operasi milik Microsoft yang juga banyak diserbu oleh cracker.

Trojan Horse

Kuda Troya adalah malware yang seolah-olah merupakan program yang berguna, menghibur dan menyelamatkan, padahal di balik itu, ia merusak. Kuda ini bisa ditunggangi oleh malware lain seperti seperti virus, worm, spyware. Kuda Troya dapat digunakan untuk menyebarkan atau mengaktifkan mereka.

Spyware

Spyware adalah perangkat lunak yang mengumpulkan dan mengirim informasi tentang pengguna komputer tanpa diketahui oleh si pengguna itu.

Informasinya bisa yang tidak terlampau berbahaya seperti pola berkomputer, terutama berinternet, seseorang sampai yang berbahaya seperti nomor kartu kredit, PIN untuk perbankan elektronik (e-banking) dan password suatu account.

Informasi tentang pola berinternet, telah disebutkan, tidak terlampau berbahaya. Situs yang dikunjungi, informasi yang kerap dicari, obrolan di ruang chat akan dimata-matai oleh si spyware.

Selanjutnya, informasi itu digunakan untuk menampilkan iklan yang biasanya berupa jendela pop-up. Iklan itu berhubungan dengan kebiasaan seseorang berinternet. Misalnya kerap kali seseorang mencari informasi mengenai kamera digital. Jendela pop-up yang muncul akan menampilkan, misalnya situs yang berdagang kamera digital. Adware adalah istilah untuk spyware yang begini.

Penyebaran spyware mirip dengan Trojan. Contohnya, flashget. Ketika flashget yang dipakai belum diregister, flashget bertindak sebagai spyware. Coba saja hubungkan diri ke internet, jalankan flashget yang belum diregister, cuekin computer beberapa saat, pasti muncul jendela internet explorer yang menampilkan iklan suatu situs.

Backdoor

Sesuai namanya, ini ibarat lewat jalan pintas melalui pintu belakang.

Dengan melanggar prosedur, malware berusaha masuk ke dalam sistem untuk mengakses sumber daya serta file. Berdasarkan cara bekerja dan perilaku penyebarannya, backdoor dibagi menjadi 2 grup. Grup pertama mirip dengan Kuda Troya. Mereka secara manual dimasukkan ke dalam suatu file program pada perangkat lunak dan kemudian ketika perangkat lunak itu diinstall, mereka menyebar. Grup yang kedua mirip dengan worm. Backdoor dalam grup ini dijalankan sebagai bagian dari proses boot.

Ratware adalah sebutan untuk backdoor yang mengubah komputer menjadi zombie yang mengirim spam. Backdoor lain mampu mengacaukan lalu lintas jaringan, melakukan brute force untuk meng-crack password dan enkripsi., dan mendistribusikan serangan distributed denial of service.

Dialer

Andaikata komputer yang digunakan, tidak ada hujan atau badai, berusaha menghubungkan diri ke internet padahal tak ada satu pun perangkat lunak yang dijalankan membutuhkan koneksi, maka layaklah bercuriga. Komputer kemungkinan telah terjangkit oleh malware yang terkenal dengan istilah dialer.

Dialer menghubungkan computer ke internet guna mengirim kan informasi yang didapat oleh keylogger, spyware tahu malware lain ke si seseorang yang memang bertujuan demikian. Dia dan penyedia jasa teleponlah yang paling diuntungkan dengan dialer ini.

Exploit dan rootkit

Kedua perangkat ini bisa dibilang malware bisa pula tidak. Kenapa begitu? Penjelasannya kira-kira begini.

Exploit adalah perangkat lunak yang menyerang kerapuhan keamanan (security vulnerability) yang spesifik namun tidak selalu bertujuan untuk melancarkan aksi yang tidak diinginkan. Banyak peneliti keamanan komputer menggunakan exploit untuk mendemonstrasikan bahwa suatu sistem memiliki kerapuhan.

Memang ada badan peneliti yang bekerja sama dengan produsen perangkat lunak. Peneliti itu bertugas mencari kerapuhan dari sebuah perangkat lunak dan kalau mereka menemukannya, mereka melaporkan hasil temuan ke si produsen agar si produsen dapat mengambil tindakan.

Namun begitu exploit kadang menjadi bagian dari suatu malware yang bertugas menyerang kerapuhan keamanan.

Berbeda dengan exploit yang secara langsung menyerang system, rootkit tidak demikian. Rootkit dimasukkan ke dalam komputer oleh penyerang setelah computer berhasil diambil alih.

Rootkit berguna untuk menghapus jejak penyerangan, seperti menghapus log dan menyembunyikan proses malware itu sendiri. Rootkit juga bisa mengandung backdoor agar di hari depan nanti, si penyerang bisa kembali mengambil alih system.

Rootkit ini sulit di deteksi, pasalnya rootkit ditanam pada system operasi di level kernel, level inti sistem operasi.

Cara terbaik yang bisa diandalkan untuk mendeteksi ada tidaknya rootkit di komputer adalah dengan mematikan komputer dan boot ulang tidak dengan harddisk melainkan dengan media lain seperti CD-ROM atau disket USB. Rootkit yang tidak berjalan tak dapat bersembunyi dan kebanyakan antivirus dapat mengidentifikasikannya.

Produsen perangkat keamanan biasanya telah mengintegrasikan pendeteksi rootkit di produknya. Meskipun rootkit di menyembunyikan diri selama proses pemindaian berjalan, antivirus masih bisa mengenalinya. Juga bila rootkit menarik diri dari system untuk sementara, antivirus tetap dapat menemukannya dengan menggunakan deteksi “sidik jari” alias byte unik dari rootkit.

Rootkit memang cerdik. Dia bisa menganalisis proses-proses yang sedang berjalan. Andai ia mencurigai suatu proses sebagai tindak tanduk antivirus, ia bisa menyembunyikan diri. Ketika prose situ selesai, ia aktif kembali.

Ada beberapa program yang bisa dipakai untuk mendeteksi adanya rootkit pada system. Rootkit detector kit, chkrootkit dan Rkhunter adalah contoh yang bisa digunakan.